前言

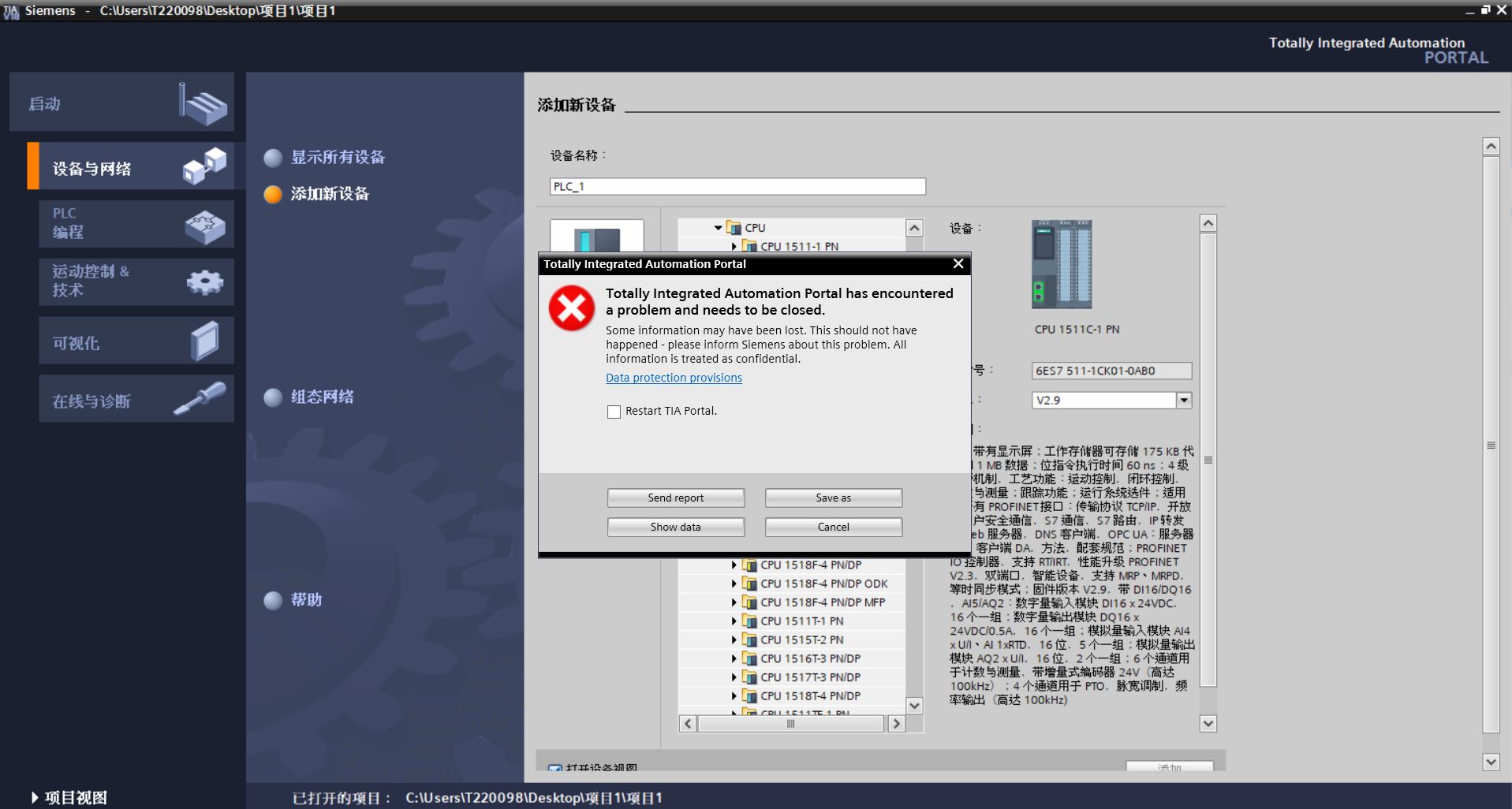

西门子博图 V13 是工业自动化中广泛使用的可编程逻辑控制器 (PLC) 编程软件。近年来,研究人员发现了一个严重的安全漏洞,该漏洞允许攻击者破解博图 V13 程序块密码,从而获取对受影响系统的完全控制权。背景

博图 V13 使用密码机制来保护程序块。密码由 16 个十六进制字符组成,用于加密程序块内容。研究人员发现,该密码算法存在一个弱点,使得攻击者可以通过特定的技术手段来破解它。漏洞详细信息

该漏洞根源于博图 V13 使用的密码算法中存在一个随机数生成 (RNG) 缺陷。该 RNG 产生的随机数不足够随机,从而使得攻击者能够预测密码的一部分。利用这一缺陷,攻击者可以逐步猜测密码的其余部分,最终破解它。整个破解过程可能需要花费大量时间,但对于拥有足够资源的攻击者来说,这仍然是可能的。影响

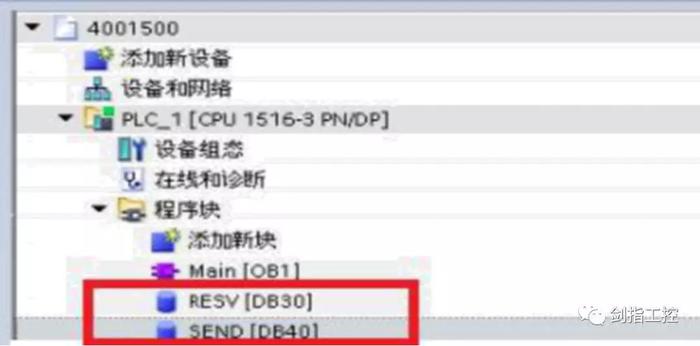

该漏洞对工业自动化系统构成严重的安全隐患。攻击者一旦破解了程序块密码,就可以:修改受保护的程序块,从而改变系统的行为窃取敏感数据,例如机密信息和过程控制数据破坏系统操作,导致生产中断或安全事故解决方案

西门子已发布博图 V13 Service Pack 1 (SP1) 来修复该漏洞。该更新升级了密码算法,并增强了 RNG,从而显着提高了密码安全性。强烈建议所有博图 V13 用户尽快升级到 SP1。以下步骤说明了如何升级:1. 下载博图 V13 SP1安装包。2. 以管理员身份运行安装程序。3. 按照提示完成安装过程。其他安全措施

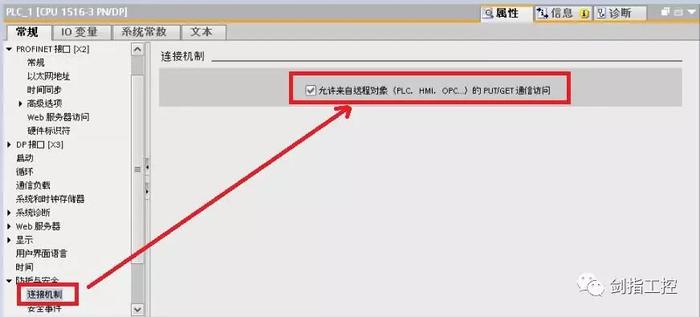

除了升级到 SP1 之外,用户还应采取其他安全措施来保护其系统,包括:使用强密码并定期更改它们。启用用户身份验证和访问控制措施。使用防火墙和入侵检测/防御系统。定期监视系统日志和活动。制定和实施网络安全计划。结论

博图 V13 程序块密码漏洞是一个严重的工业自动化安全问题。攻击者可以利用该漏洞破解密码,从而获得对受影响系统的完全控制权。通过升级到 SP1 并实施其他安全措施,用户可以显着降低被该漏洞利用的风险。保护工业自动化系统免受网络攻击至关重要,因为它可以保障生产、安全和商业利益。本文原创来源:电气TV网,欢迎收藏本网址,收藏不迷路哦!

添加新评论