一、引言

随着信息技术的快速发展,数据安全和网络隐私保护已成为互联网时代的核心问题。

加密技术作为保障信息安全的重要手段,被广泛应用于数据加密、网络通信、数字签名等领域。

本文将深入剖析加密机制,为读者提供一份详尽的操作指南,帮助大家更好地认识加密解密技术。

二、加密机制概述

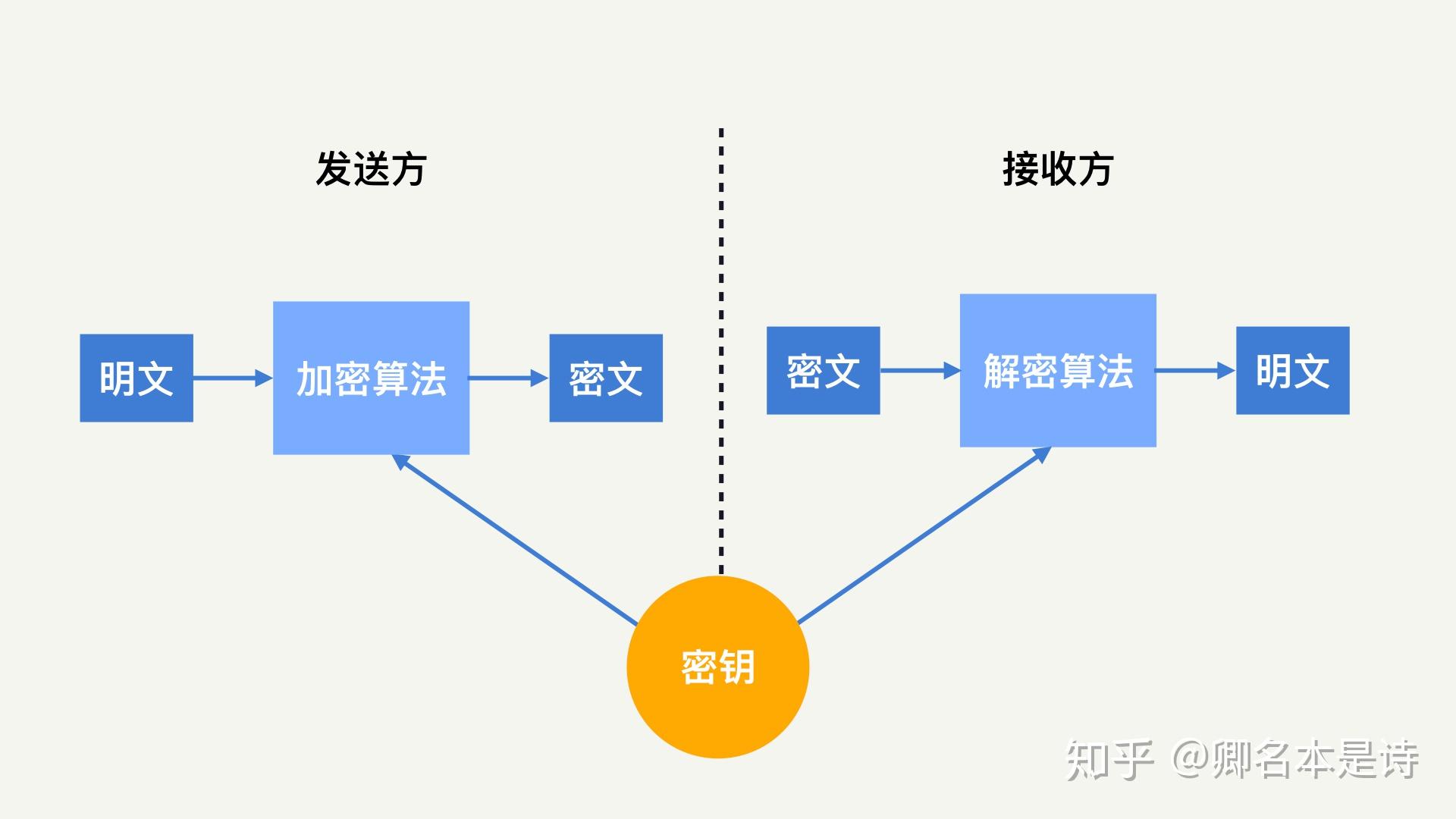

加密机制是通过特定的算法和密钥对信息进行加密和解密的过程。

其目的是保护信息的机密性、完整性和可用性,防止未经授权的访问和篡改。

加密机制主要包括对称加密、非对称加密以及公钥基础设施(PKI)等。

1. 对称加密

对称加密是指加密和解密使用同一把密钥的方式。

其优点在于加密速度快,适用于大量数据加密。

但密钥的保管成为关键,一旦密钥泄露,加密信息将失去保护。

常见的对称加密算法包括DES、AES等。

2. 非对称加密

非对称加密使用一对密钥,一个用于加密,另一个用于解密。

公钥用于加密信息,私钥用于解密信息。

其安全性较高,因为即使公钥泄露,攻击者也无法轻易推导出私钥。

常见的非对称加密算法包括RSA、椭圆曲线加密等。

3. 公钥基础设施(PKI)

公钥基础设施是一种集成公钥加密技术、证书管理、安全审计等功能的综合安全系统。

它通过颁发数字证书来验证网络实体身份,确保信息在传输过程中的安全性。

三、加密解密操作指南

1. 选择合适的加密工具

根据实际需求选择合适的加密工具,如文件加密软件、网络通信加密协议等。

在选择工具时,要注意其安全性、稳定性和兼容性。

2. 生成和管理密钥

对于对称加密,需要生成一个安全的密钥,并妥善保管。

对于非对称加密,需要生成一对公钥和私钥,并将公钥公开分享给需要通信的对方,私钥则需妥善保管。

建议使用专门的密钥管理工具来生成、存储和分享密钥。

3. 实施加密操作

根据所选工具,按照操作指南进行加密操作。

通常,加密操作包括选择加密算法、输入密钥、选择需要加密的数据等步骤。

确保在操作过程中遵循最佳实践,避免人为错误导致的信息泄露。

4. 解密操作

在收到加密信息后,使用相应的密钥和工具进行解密操作。

解密过程与加密过程类似,包括选择解密算法、输入密钥等步骤。

确保解密过程中密钥的安全性,避免被篡改或窃取。

四、注意事项

1. 学习基础知识

了解加密解密的基本原理和常用技术,有助于更好地应用加密工具和保护数据安全。

2. 选择可信赖的工具和提供商

在选择加密工具和提供商时,要确保其具有良好的信誉和广泛的使用基础,以降低安全风险。

3. 定期更新和升级

随着技术的发展,加密算法和工具可能会面临新的安全挑战。

因此,定期更新和升级加密工具以及相关的安全补丁至关重要。

4. 强化安全意识

除了技术层面的防范,提高员工的安全意识也至关重要。

培训员工识别网络攻击、防范钓鱼网站等安全威胁,降低人为因素导致的信息泄露风险。

五、总结

本文深入剖析了加密机制,包括对称加密、非对称加密和公钥基础设施等,为读者提供了一份详细的加密解密操作指南。

在实际应用中,我们应选择合适的加密工具,妥善管理密钥,遵循最佳实践进行加密和解密操作,并注意提高安全意识,以保护数据安全和网络隐私。

数据加密与解密网络通信的加密过程

在互联网这个信息传输的开放平台上,其遵循的TCP/IP协议由于设计初衷并非以安全为核心,导致其在通信中存在天然的脆弱性。 这使得许多基于此协议的服务面临严重的安全隐患。 网络黑客出于经济利益或个人动机,常常盯上特定的网络用户,窃取其身份信息或银行资料,冒充合法用户进行非法侵入,窃取经济、政治、军事机密,对网络安全构成威胁。

为了确保互联网的安全并提升其商业价值,数据加密技术应运而生。 数据加密是网络应用中的关键手段,它包括了保护数据的隐私,如个人信息、交易记录等。 身份认证则是另一重要环节,用户在网络访问时需要输入密码,密码以明文形式传输至服务器,系统会进行鉴别,验证用户身份后才能访问网络或进行通信。

此外,数字签名和不可否认性技术则用于防止个人否认行为,确保信息的真实性和完整性。 而密码安全至关重要,一旦泄露,可能导致严重的安全漏洞,甚至可能导致整个网络系统崩溃。 因此,登录(Login)过程是用户进入网络的第一道防线,不容忽视。

总的来说,数据加密与身份认证在网络通信中扮演着至关重要的角色,它们共同构成了网络安全的基础,保护着用户的信息和网络系统的稳定运行。

扩展资料加密incode:对明文(可读懂的信息)进行翻译,使用不同的算法对明文以代码形式(密码)实施加密。 该过程的逆过程称为 解密(descode),即将该编码信息转化为明文的过程。

实时加解密实时加解密技术概述

实时加解密技术,又称为实时加密/解密技术,起源于上世纪末,它旨在对用户在日常操作中产生的数据进行实时加密和解密,无需显式的过程,也不会生成临时文件。 这一技术特别强调数据的“不落地”处理,与传统加密方式(需先解密为明文文件才能使用)形成了对比。

1990年代末,微软公司推出了Windows 2000操作系统,这个里程碑式的系统不仅结束了Windows 95/98的成功时代,还巩固了Windows在个人电脑市场的主导地位。 基于NT内核的Windows 2000,以及后续的XP、2003 Server、Vista和Windows 7,都得益于NT内核的强大扩展性,特别是引入的过滤驱动概念,为第三方软件扩展提供了标准接口。

作为操作系统管理数据的核心,文件系统对任何操作系统至关重要。 Windows系统为文件系统扩展提供了多样化的接口和优先级管理,以保证不同软件的兼容性,尽管一些冲突可能源于优先级规范的不遵循。 反病毒软件率先利用了这一技术,通过文件系统监控实时扫描文件,实时查杀病毒,这就是实时监控技术的基础。

实时加解密技术则在此基础上,对数据处理速度有更高的要求,必须实时响应上层应用的数据请求,因为应用的运行依赖于其结果。 与反病毒软件不同,实时加解密技术的处理与用户操作同步,避免了传统加密技术中的繁琐和低效,为用户提供无缝的体验,同时减少了数据在存储介质上的重复加解密。

文件系统扩展技术广泛应用于商业工具软件中,如实时备份、磁盘压缩、活动文件监控、系统还原、虚拟磁盘和刻录软件等,以提高效率和提供透明的操作体验。 实时加解密技术的出现,无疑推动了加密技术在实用性的飞跃。

扩展资料实时加解密(Real Time Encryption/Decryption)是一种文件加密、解密技术。 这种技术能够在用户的正常工件中对数据的加解密需求进行实时处理,没有显示的加解密过程,也不产生临时文件。 实时加解密技术在提供用户透明操作体验的同时避免了数据在存储介质上反复加解密的过程,解决了传统加解密技术操作繁杂、效率低下的问题。

计算机信息加密与解密内容简介

《计算机信息加密与解密》是一本深入探讨计算机信息安全领域的书籍,它详细讲解了信息加密与解密的核心技术。 首先,书中涵盖了压缩文件的密码保护技术,确保了文件的安全存储和传输;其次,针对办公软件的密码设置,提供了实用的策略和技巧,保护用户数据免受未经授权的访问。

PKI(Public Key Infrastructure)体系是讨论的重点之一,它利用公钥和私钥的对称性,确保了数据的加密和解密过程的高效与安全。 此外,书还介绍了市面上常用的文件加密软件,帮助读者理解和掌握实际应用中的加密实践。

密码设置技术是本书的另一个关键部分,无论是系统密码还是账户密码,书中都提供了详尽的指南,帮助用户设置强大且易于记忆的密码。 此外,对于病毒和网页密码的安全问题,书中有专门的章节进行了深入剖析,以提高用户在网络环境中的防护意识。

最后,书中还涉及了高级密码破解技术,这不仅是对加密技术的挑战,也是对读者安全意识的考验。 《计算机信息加密与解密》以图文并茂的方式呈现,强调技能的实践训练,既适合于高等职业教育中的信息安全课程,也能作为计算机专业人员的基础参考读物,帮助他们提升专业技能和应对信息安全挑战的能力。

扩展资料本文原创来源:电气TV网,欢迎收藏本网址,收藏不迷路哦!

添加新评论