随着科技的快速发展,我们的日常生活已经被各种技术产品和服务的无缝衔接所包围。

手机、电脑、智能家居、云计算服务等已经成为我们不可或缺的生活必需品。

在这背后,隐藏着复杂的技术面纱和一系列的安全保障机制,它们确保我们的信息安全、交易安全以及个人隐私安全。

本文将深入探讨这些技术面纱背后的秘密以及安全保障机制的重要性。

一、技术面纱背后的秘密

在现代化的生活中,技术已经成为我们不可或缺的一部分。

从智能手机到超级计算机,从应用软件到网络服务,从大数据分析到人工智能,技术的飞速进步正不断地推动人类社会的进步。

很多人只是简单地使用这些技术产品,却并不知道它们背后的技术面纱。

以智能手机为例,每一部手机背后都有复杂的硬件和软件设计,包括芯片设计、操作系统、各种应用程序等。

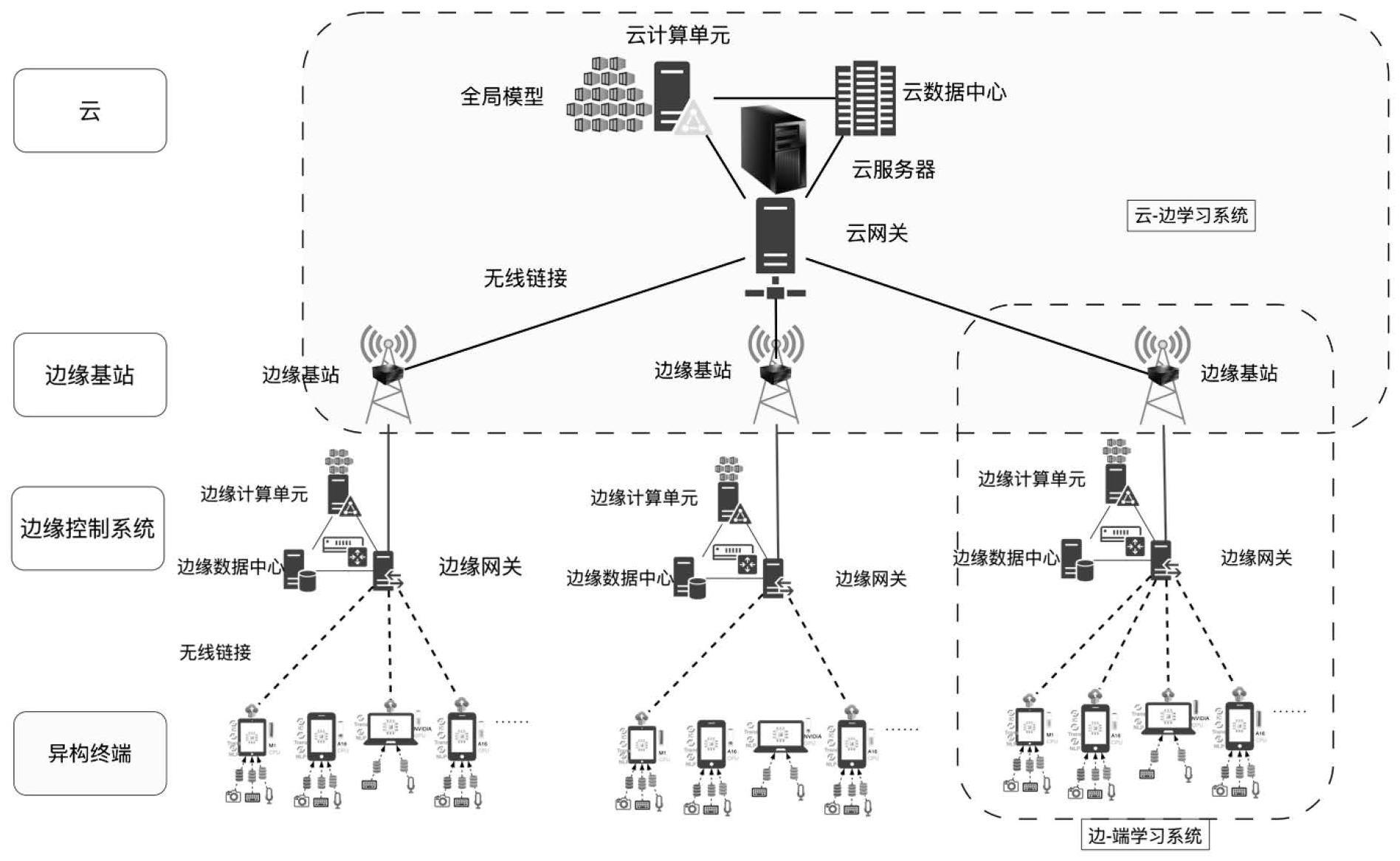

云计算服务为我们提供了无数的便利,但它背后的数据服务器、数据中心和网络拓扑结构等也是极为复杂的。

这些技术的核心是为了满足用户的需求,提高生活质量和工作效率。

但是,没有专业知识的人很难揭开它们背后的面纱。

这就需要专业的技术人员不断地研究和发展这些技术,以满足日益增长的需求。

二、安全保障机制的重要性

尽管技术在不断进步,但随之而来的是安全问题的不断升级。

数据泄露、网络攻击、个人隐私泄露等问题屡见不鲜。

因此,安全保障机制的重要性不言而喻。

以下是安全保障机制的几个关键方面:

1. 数据安全:数据安全是保障个人信息不被泄露的关键。从个人用户的密码到企业的商业机密,数据的保护是至关重要的。通过使用先进的加密技术、防火墙、安全审计等手段,可以有效地保护数据安全。数据备份和恢复机制也是应对数据丢失或损坏的重要措施。

2. 系统安全:无论是手机操作系统还是服务器操作系统,系统安全都是至关重要的。系统漏洞和病毒攻击可能导致系统崩溃或数据泄露。因此,定期更新系统补丁、安装杀毒软件以及强化访问控制等措施是确保系统安全的关键。

3. 网络安全:网络安全是保障互联网用户安全的重要机制。随着网络攻击手段的不断升级,网络安全问题日益严重。网络安全机制包括防火墙、入侵检测系统、网络隔离等。网络安全教育也是提高公众网络安全意识的重要手段。通过提高公众的网络安全意识,可以有效地防止网络攻击的发生。

4. 隐私保护:隐私保护是保障个人隐私权益的重要机制。随着大数据和人工智能的普及,个人隐私泄露的风险越来越高。隐私保护机制包括隐私设置、隐私加密和匿名化技术等。同时,通过法律和法规来保护个人隐私也是至关重要的。企业应该遵循相关的隐私保护法规,确保用户的隐私权益不受侵犯。

三、揭开背后的技巧是什么?

揭开技术面纱背后的技巧需要专业的知识和技能。

这包括计算机科学、软件工程、网络安全等领域的知识。

还需要不断学习和研究新技术和新问题,以适应不断变化的市场需求和技术环境。

通过掌握这些技巧和方法,可以更好地应用和发展技术,同时保障安全和稳定的数据服务和社会秩序的正常运行和发展等方面提供坚实的技术保障和支持也有着重要作用通过掌握这些技巧和方法我们还可以更好地保护个人隐私和数据安全推动技术进步和社会发展造福人类实现更加美好的未来总之揭开技术面纱背后的技巧是一个不断学习和探索的过程需要我们共同努力来迎接科技的未来和实现社会的发展综上所述保障科技安全和稳定性加强技术的社会管理和规范引导为人类的未来发展注入新的动力也成为当前面临的重要任务之一综上所述加强技术人才的培养和技术创新也是关键我们应该积极探索和发展新技术以适应未来的挑战和发展机遇实现更加美好的未来综上所述通过技术面纱和安全保障机制的探讨我们能更好地理解科技的奥秘并为社会发展做出贡献让科技真正地服务于人类实现可持续的未来探索和发展然而在这一切的发展过程中我们不能忘记以人为本的核心理念推动科技发展始终以人类的福祉为目标真正实现科技与人的和谐共生共同发展朝着更加繁荣的未来前进我们相信随着技术的不断进步和创新人类社会的未来将更加美好充满活力让我们共同期待这个美好的未来并实现人类与技术和谐共生发展的愿景!揭晓科技背后的面纱需要深入学习和探索不断加强研究与创新推动科技与社会的深度融合共同构建人类的美好未来同时也需要我们加强对人才的培养和培训确保人才能够跟上科技的步伐掌握新的技术和技能为社会的发展和进步做出贡献实现人类与技术共同进步和繁荣的局面我们将携手共创更加美好的未来揭开背后的技术面纱和安全保障机制助力我们迈向辉煌的未来让科技的阳光普照每个角落让智慧的火花点亮我们的心灵!

揭秘手机信号屏蔽器:隐患与安全的双重较量?

在当今科技日新月异的时代,手机信号的畅通无阻已经成为我们生活不可或缺的一部分。 然而,这一便利背后,手机信号屏蔽器的出现为法律和安全带来了新的挑战。 本文将深入剖析这一技术的奥秘,揭示其背后的隐患与安全考量,揭示这一技术在现代社会中的双重较量。

手机信号屏蔽器的神秘面纱</

手机信号屏蔽器通过释放特定频率的电磁波,巧妙地干扰或阻断手机的通信,其原理在于巧妙地利用无线电频谱的干扰机制。 调节发射频率和功率,是其实现信号阻断的关键手法。

合法与非法的界限</

在监狱、考场等特定场景中,信号屏蔽器被用于控制通信,防止违规行为,但这把双刃剑的滥用却可能引发一系列问题,如个人信息泄露和紧急通信受阻。 因此,政府对这些设备的合法使用和监管显得尤为重要,法规的完善是平衡安全与自由的关键。

潜在的危机与应对策略</

尽管有其合法用途,手机信号屏蔽器的滥用潜在着不可忽视的隐患。 它可能带来的公共安全风险,以及技术对抗性的增加,都要求我们采取更严格的管理措施。 技术升级、强化监管以及提升公众对隐私保护的意识,是保障通信安全的重要途径。

科技与法治的交织</

手机信号屏蔽器的使用,既是技术进步的体现,也是法律边界的一次考验。 我们必须在推动科技进步的同时,确保其在法律框架内进行,最大限度地发挥其对社会的贡献,确保通信技术的合理、安全使用。

总结而言,手机信号屏蔽器作为科技与安全的交汇点,其合理运用和监管是当前社会面临的重要课题。 让我们共同审视并应对这一技术带来的挑战,为构建一个安全、有序的信息时代贡献力量。

【网络干货】MPLS LDP技术详解

揭开MPLS LDP技术的神秘面纱

LDP,全称为Label Distribution Protocol,是MPLS网络中的关键组件,负责标签的交换和管理。 它通过两个主要角色——邻接体(Local/Remote)和会话(Local/Remote),建立起对等体间的通信桥梁。 对等体的类型可以灵活配置,支持本地和远程共存,以适应各种网络拓扑。

当网络发生故障时,LDP会话展现出强大的韧性。 即使本地邻接体出现故障,对等体之间的会话并不会受到影响,只会自动切换到远程会话模式,确保了服务的持续性和稳定性。 例如,PE1和PE2之间,通过本地会话和远程对等体,当链路故障时,会无缝切换到远程会话模式,故障恢复后恢复原有的协作模式。

LDP的消息类型丰富多样,包括发现、会话、通告和通知,其中Session消息通过TCP进行可靠传输。 标签空间的管理是LDP的核心,全局标签空间为主流,其分配范围由对等体协商决定。 每个LSR(Label Switched Router)都有自己的标识符,包括LSR ID和Label space ID,其中全局标签空间的Label space ID为0,接口标签空间则为非0。

LDP的运作分为发现邻居和建立会话两个阶段,通过Hello消息(UDP,组播/单播目标地址)和标签请求/映射消息来创建LSP。 RFC5036详细规定了标签发布、分配和保持的策略,支持灵活的标签分配和发布方式,如DU(Downstream Unsolicited)和DoD(Downstream on Demand)。

标签发布是LDP的关键步骤,上游LSR决定FEC(Forwarding Equivalence Class)的标签,并按照从下游到上游的方向进行分发。 LDP的标签过滤机制确保了资源的有效利用,通过出站策略控制标签发送,入站策略过滤接收,有效地管理LSP数量和带宽。

在主备MPLS组网中,LDP与静态路由的联动至关重要,通过定时器控制IGP行为,如Hold-down timer、Hold-max-cost timer和Delay timer,来解决主链路故障导致的流量丢失问题。 BFD(Bidirectional Forwarding Detection)技术加速了LSP链路故障的检测,保障了流量的持续性。

LDP的FRR(Fast Reroute)功能提供了链路备份,通过Liberal Label保持方式实现快速重路由。 在手动配置和自动策略之间,LDP Auto FRR确保了在备份路由存在时的流量切换。 在GR(Graceful Restart)中,标签一致性与转发连续性得到了保障,确保协议重启或主备切换时服务不受影响。

对于LDP NSR(Non-Standalone Restart)技术,控制平面故障时,转发和控制平面的连接保持不断,确保邻居感知不到故障。 实时同步机制确保LSP表项、标签和资源的一致性,而安全机制如MD5验证、Keychain加密和GTSM保护机制,为网络数据提供了额外的防护层。

跨域扩展是LDP的另一个重要特性,允许在不同IGP区域间建立隧道,保护上层协议的完整性和安全性。 在图示中,两个区域Area 10和20通过LSRD聚合路由到LSRA,LDP需要采用最长匹配查找方式来建立跨区域的LSP,确保了网络的灵活性和可靠性。

继续探索网络世界,深入理解二层STP、RSTP、MSTP、VLAN隔离、QINQ和链路聚合等技术,提升网络运维的效率和安全性。

IAST百科全书第1期:啥是IAST?

探索未知的边界:IAST全解析

在当今数字化世界中,保障软件安全是至关重要的。 IAST,即Interactive Application Security Testing,它如同一道神秘的盾牌,为应用程序的防护提供了强大的支持。 这个名字背后,隐藏着一个动态且高效的漏洞检测技术,让灰盒测试与自动化安全测试完美融合。

IAST的核心在于其独特的插桩技术(Instrumented),它犹如应用程序运行时的精密监听器,实时监控着应用程序的每一个函数执行和数据传输。 这种技术不仅让开发者能够与服务器进行即时交互,而且精准到可以定位到漏洞的具体代码文件、行号、函数及参数,确保每个环节的安全性。

在软件开发生命周期的每一个阶段,IAST都扮演着不可或缺的角色。 在敏捷开发和DevSecOps的潮流中,它犹如一把融入流程的瑞士军刀,让开发与测试并肩作战,实现功能测试与安全测试的无缝对接。 测试人员和开发者能够在执行功能测试的同时,无感知地进行漏洞扫描,确保代码行行皆安全。

IAST的独特之处在于它的双面性:一方面,它像黑盒测试那样,能够在应用程序实际运行时捕捉到漏洞,确保结果的准确性;另一方面,通过污点跟踪算法,它又具备了白盒测试的深入洞察,提供全面的漏洞检测视角。 这样的组合,使得IAST成为现代安全测试中的佼佼者。

然而,IAST的世界并非仅此而已。 我们的好奇心被进一步激发,下期的内容将深入揭秘IAST的工作原理,带你揭开其神秘面纱,探索其如何在幕后悄无声息地守护着我们的数字世界。

未完待续...

本文原创来源:电气TV网,欢迎收藏本网址,收藏不迷路哦!

添加新评论