一、引言

随着信息技术的飞速发展,计算机程序的安全问题日益受到关注。

在软件开发过程中,程序的安全保护机制尤为重要。

UM保护作为一种重要的技术手段,被广泛应用于程序上传过程中的安全保护。

本文将详细介绍UM保护在程序上传中的应用及其重要性。

二、UM保护概述

UM保护,即读保护技术,是一种用于保护软件知识产权的技术手段。

通过加密、混淆、签名等方式,对软件进行保护,防止非法复制、破解、篡改等行为。

在程序上传过程中,UM保护可以有效防止恶意攻击者对程序进行篡改或窃取。

三、UM保护在程序上传中的应用

1. 程序完整性校验

在程序上传过程中,UM保护技术可用于程序完整性校验。

通过校验程序文件的哈希值、数字签名等信息,确保上传的程序文件未被篡改。

一旦检测到程序文件被篡改,系统将拒绝上传并发出警告,从而防止恶意攻击者利用篡改的程序进行非法活动。

2. 程序加密传输

在程序上传过程中,UM保护技术可对程序进行加密传输。

通过采用加密算法对程序进行加密,确保程序在传输过程中的数据安全。

即使数据包在传输过程中被截获,攻击者也无法获取程序的原始内容,从而提高了程序的安全性。

3. 程序防逆向工程

UM保护技术还可以通过防逆向工程技术,对程序进行保护。

通过对程序代码进行混淆、加密、压缩等操作,使得攻击者难以逆向分析程序的逻辑结构。

这有助于防止恶意攻击者对程序进行破解、盗用等行为,保护软件的知识产权。

四、UM保护的实现方式

1. 加密技术

加密技术是UM保护的核心手段之一。

通过对程序进行加密,使得程序在传输和存储过程中难以被窃取或篡改。

常见的加密技术包括对称加密、非对称加密等。

2. 混淆技术

混淆技术是一种使程序代码难以理解和分析的技术。

通过对程序代码进行变形、重命名、插入无用代码等操作,使得攻击者难以逆向分析程序的逻辑结构。

3. 数字签名技术

数字签名技术可以用于验证程序的来源和完整性。

通过对程序进行数字签名,确保程序在传输过程中未被篡改。

攻击者即使获取了程序的副本,也无法伪造出有效的数字签名。

五、UM保护的优点与挑战

1. 优点

(1)保护知识产权:UM保护可以有效防止软件被非法复制、破解、篡改等行为,保护软件开发商的知识产权。

(2)提高安全性:通过加密、混淆等技术手段,提高程序在上传过程中的安全性,防止数据泄露和恶意攻击。

(3)防止恶意软件:UM保护可以识别并阻止恶意软件的传播,减少系统被攻击的风险。

2. 挑战

(1)技术难题:实现高效的UM保护需要掌握复杂的加密、混淆等技术,对技术要求较高。

(2)成本问题:UM保护技术的实施需要投入一定的成本,包括人力、物力等。

(3)用户体验:过度的保护措施可能会影响程序的性能和用户体验,需要在保护与用户体验之间取得平衡。

六、案例分析

以某软件开发公司的应用程序为例,该公司采用UM保护技术对应用程序进行保护。

在程序上传过程中,采用加密传输和完整性校验等技术手段,确保程序的安全性和完整性。

同时,对程序代码进行混淆处理,防止攻击者逆向分析程序的逻辑结构。

实践表明,采用UM保护技术后,该应用程序的安全性和知识产权得到了有效保护。

七、结论

UM保护在程序上传过程中具有重要的应用价值。

通过采用加密、混淆、数字签名等技术手段,可以有效防止程序被篡改、窃取等行为,保护软件的知识产权。

实现高效的UM保护仍面临技术、成本、用户体验等挑战。

因此,需要在不断研究和完善UM保护技术的同时,关注其在实际应用中的效果和用户反馈,以实现更好的保护和用户体验。

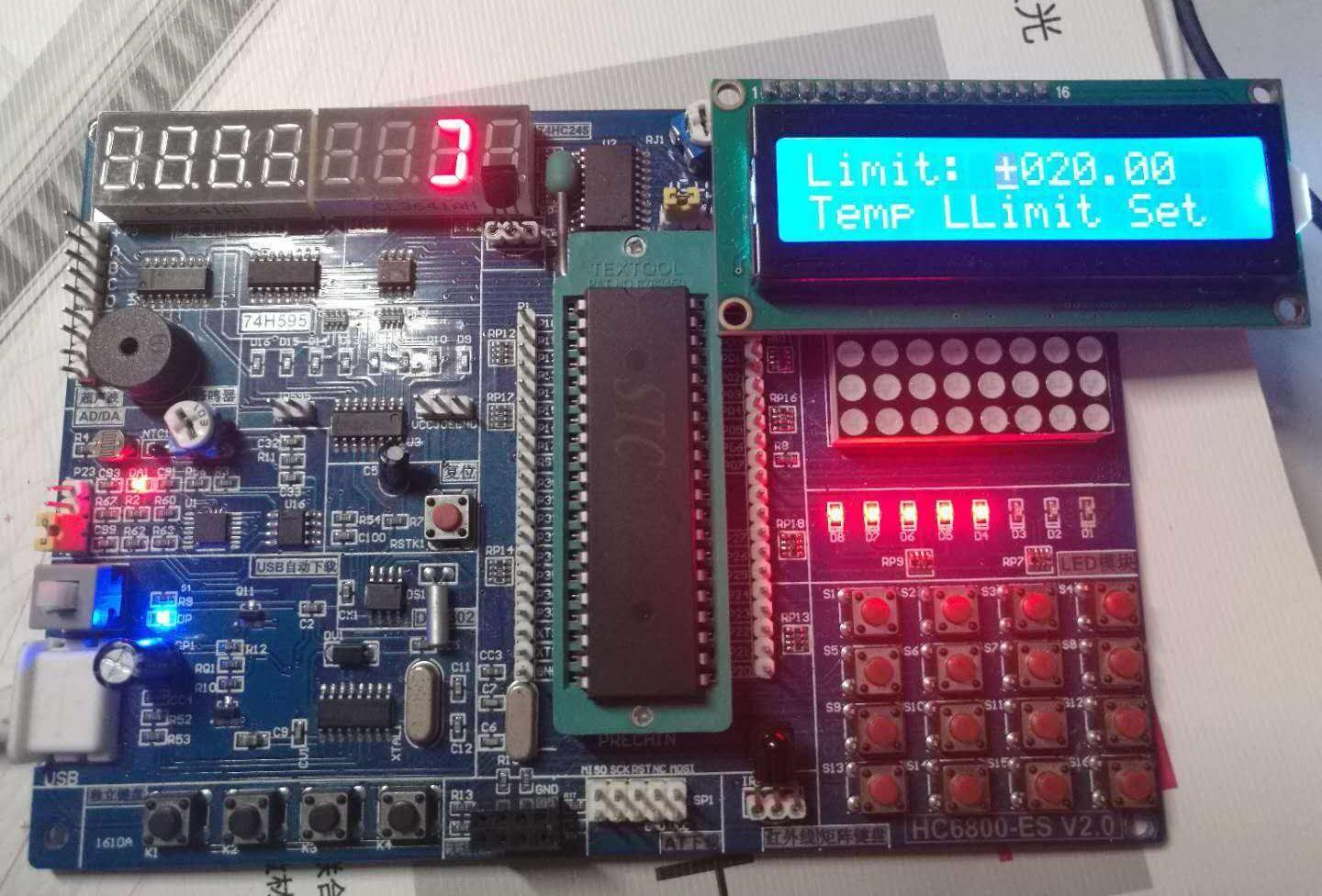

欧姆龙plc 设置了密码 能恢复出厂设置吗?

通常加密只要选一项就可以了,就是UM(用户存储区)读保护。 在无法获得密码的情况下,在CX-P软件中编程模式下初始化PLC内存,清空内存区后,可以重新下载程序。 但PLC内原有的程序会被清除,3.0版以上的CPU也很难解密,解密失败同样会导致程序丢失。

欧姆龙PLC UM读取保护密码与任务读保护密码的区别?只有UM读取保护密码可以上载吗?请操作过的师傅回答。

设置了UM读保护密码,是不能上载程序的,上载的时候会报错

请教欧姆龙PLC程序读取失败UM读取

只要在下载程序的时候,设置了UM保护,下一次读取的时候,就会报读取失败的错误。得先释放密码才可以

本文原创来源:电气TV网,欢迎收藏本网址,收藏不迷路哦!

添加新评论